12件事情你应该知道的键盘记录器

2015-10-16

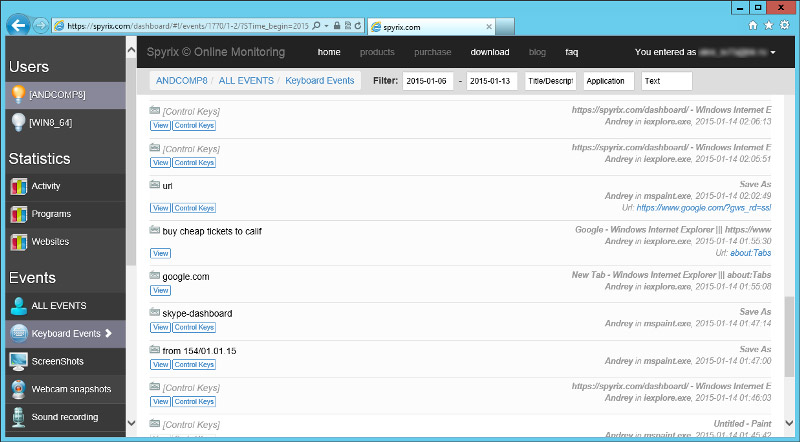

键盘记录程序是一个软件或硬件,记录用户活动 - 按键,鼠标移动和点击等。事1

在键盘记录器的主要思路和目标是应用到从按键在屏幕上显示出来的信号回路双任何联系 - 这可能是键盘本身的硬件“臭虫”,在电缆或在计算机系统单元,视频监视,输入输出请求拦截,系统的键盘驱动程序,驱动程序过滤器离子键盘堆栈,内核函数截取以任何方式替代(改变系统表,功能码拼接等地址),DLL函数拦截在用户模式下,最后采用典型的记录方式的键盘查询。

事2

但实践表明,越是困难的方法时,在广泛的木马恶意软件不太可能它的使用,而更可能它的使用在目标木马窃取企业,个人,金融及机密信息。

事3

的信息的类型,可以被控制

击键

鼠标的移动和点击

日期及加压时间

此外,还可以定期截图(有时 - 屏幕录像)和数据复制从剪贴板。

分类

事4

按类型

键盘记录程序属于该组的控制PC上用户活动的软件产品。最初,这种类型的软件产品是仅用于记录有关的按键,包括系统的,特殊的日志文件,后来进行了研究谁安装此程序的人的信息。日志文件可以被发送到网络的光盘,在互联网的FTP服务器,通过电子邮件等

如今的软件产品,保留了这个名字,执行很多附加功能 - 拦截窗口数据,鼠标点击,剪贴板,使得画面和活动窗口的截图,保存记录所有接收和发送的电子邮件,监视文件活动,并与系统注册表工作,记录任务发送到打印机,拦截来自网络摄像头在麦克风和视频声音的,连接到PC等

硬件键盘记录器是可以由键盘和计算机之间或键盘内部安装微型设备。它们记录键盘所有的击键。记录处理是为最终用户绝对不可见。硬件键盘记录器不需要安装在计算机上的应用程序成功地拦截所有按键。当一个硬件键盘记录软件安装,不要紧的计算机是否打开或关闭。

他的工作时间没有限制的,因为它不需要额外的动力源来工作。这些设备的内部非易失性内存容量可录制高达20万按键与Unicode支持。

这些装置可以以任何形式进行,因此,即使一个专家有时无法确定他们的信息审计期间存在。

根据安装的地方,键盘记录器被分成内部和外部。

音响键盘记录程序是硬件设备的第一个记录声音当中,由用户创建的同时按下键盘上的按键,然后分析这些声音,并将其转换成文本格式

事5

通过日志文件存储位置

硬盘

内存

注册表

本地网络

远程服务器

基于云计算的平台,最流行的程序,按键记录软件是Spyrix键盘记录器,在这里阅读更多

事6

通过日志文件发送方法

电子邮件

FTP或HTTP(在因特网或本地网络)

无线连接的任何变种(无线电波段,红外线,蓝牙,WiFi和其它变体在紧邻或先进系统设备,克服了空气间隙和数据泄露的物理隔离系统)

事7

按使用方法

键盘记录器的使用仅方法(包括硬件和软件产品,键盘记录器作为一个模块)可以看到安全控制和安全性侵犯之间的区别。

未经授权使用 - 键盘记录器安装(包括硬件或软件产品的一个键盘记录为一个模块)是在没有自动化系统所有者(安全管理员)或特定PC的拥有者的知识。

未经授权的按键记录器(硬件或软件)被称为间谍软件或间谍工具。

未经授权而使用通常是与违法活动有关。一般情况下,非法安装的间谍软件具有的配置和取得不显示任何消息和安装过程中不会在屏幕上创建的窗口,并且也有内置的资源交付和远程安装配置模块上的用户准备的可执行文件的能力计算机,即在安装过程中发生,不会对用户的PC的直接物理访问,通常不要求系统管理员权限。

授权使用 - 键盘记录器安装(包括硬件或软件产品的一个键盘记录为一个模块)发生与自动化系统所有者(安全管理员)或特定PC的拥有者的知识。

一般来说,合法安装的软件所需的配置和安装在用户PC和管理员权限的物理访问。

事8

通过包括签名基地

已知的键盘记录程序的签名已经包括著名的反间谍软件签名基地和杀毒软件开发商

未知的键盘记录器,没有自己的基地特征,往往是从不包含有各种原因:

键盘记录器(模块),在各政府机构的保护开发;

按键记录器(模块),可以通过各种闭源操作系统的开发者创建和被包括在系统的内核。

对有关重要信息从用户的PC(例如使用专业的诈骗软件)盗窃特定用途的限量版开发的键盘记录器(通常是一个或几个副本)。这种间谍软件可能暗示了一点改变键盘记录器的开源代码,取自互联网,并通过欺骗自己,这允许改变一个键盘记录的签名编译;

商业,特别是包括在模块的企业软件都很少加入到著名的反间谍软件和防病毒软件开发者的签名基地。这导致当通过在因特网欺诈出版软件的全功能版本被转换成不被反间谍软件和防病毒软件检测的间谍软件的情况;

键盘记录器的模块包含在病毒应用程序的击键截取用户的计算机上。之前,包括病毒库特征码的数据,这些模块仍下落不明。作为一个例子 - 著名的病毒引起了很大的麻烦最近,它具有击键拦截模块,并在互联网上发送接收到的数据。

使用目的

事9

授权使用键盘记录器(包括硬件和软件产品,键盘记录器作为一个模块)的允许自动化系统所有者(安全管理员)或特定PC以下的所有者:

识别输入关键的单词和短语,其转让给第三方,将导致财产损失的情况;

获得访问计算机上的信息的可能性是硬盘驱动器的情况下,登录名和密码丢失任何原因(员工生病,工作人员的故意行为等);

识别(定位)的密码搜索所有的尝试;

控制使用的空闲时间的计算机和找出什么打字,在此期间在键盘上的可能性;

调查计算机事故;

开展有关工作人员的响应精度,效率和充分性,以外部冲击的决心科学研究;

恢复电脑系统出现故障后的重要信息。

使用模块,键盘记录允许商业软件开发商:

创建快速词搜索系统(电子词典,电子翻译);

创造了快速搜索的名称,组织机构,地址(电子电话簿)的应用程序。

未经授权使用键盘记录器(包括硬件和软件产品,键盘记录器作为一个模块)的允许欺诈:

拦截输入的键盘由用户信息;

获得未经授权的访问登录信息的各种系统,包括银行和客户类型的系统;

获得未经授权的访问用户数据加密保护系统 - 密码短语;

获得未经授权的访问,以信用卡信息。

键盘记录程序的原则

事10

标准键盘陷阱

一般来说,有键盘记录器实现巨大的变种;然而,所有的人都有工作的一个共同的原则 - 渗透于从按键在屏幕上显示出来的信号链。实现最常见的变体是带键盘的陷阱一个键盘记录。键盘钩子读取硬件输入的系统队列中的csrss.exe系统进程信息。

这种方法获得的特定的普及,由于这一事实,即一个过滤器捕集允许拦截绝对所有击键因为钩子控制所有的系统流动。而且,这样的间谍软件创建不需要任何特殊的知识,除了Visual C ++或Delphi和Win32API的。然而,这种方法需要创建DLL动态库。

定期键盘状态查询

一个原始的方法意味着高速循环的键盘状态查询。这种方法不需要在GUI的进程执行的DLL;作为结果的间谍是不太明显。

这种类型的键盘记录器的缺点是高速周期性键盘状态查询的需要,至少每秒10-20查询。此方法用于由几个商业产品。

基于驱动程序的键盘记录

此方法能更有效地与上述比较。有此方法的至少两个变体实现 - 创建和安装的自己的键盘驱动程序而不是标准的驱动器的驱动器,过滤器或安装的。该方法(以及陷阱)是击键跟踪的记录方法。

事11

间谍的rootkit

无论是在用户模式和内核模式一个可以实现。在用户模式键盘输入的跟踪,可以实现在csrss.exe的过程拦截由键盘驱动程序或使用的API的功能,如的GetMessage和的PeekMessage跟踪。在很多情况下,即使屏幕上的键盘,这通常被认为从任何键盘记录软件是万能的,没有从rootkit的键盘记录软件保护。

硬件键盘记录器

事12

要搜索您的家用电脑上的键盘记录器就足够,以确保在没有键盘记录程序。但是,在企业环境中,特别是用于银行交易,电子交易的计算机上,并用于执行与机密文件的处理相关联的任务,有使用硬件的击键截取的危险。

让我们来看看信息泄露的主要渠道中的硬件使用条件。

在键盘1.硬件选项卡

在任何键盘通常有许多空洞的足够放置一个小电路板尺寸。设备电源,数据传输可以通过直接连接到键盘控制器的印刷电路卡来完成。硬件选项卡可以手动或通过工业安装

解决方案:键盘开启和检查外国电子元器件的进一步键盘使用贴纸密封的存在。

由非接触式方法,将键盘电缆2.读取数据

该方法通过非接触式传感器设数据的读取。这种设备安装不需要在电缆差距键盘开放和安装任何设备。非接触式硬件键盘记录应该是自供电,它的建设应该是比情况下直接连接的更加复杂。在外观上,这样的设备可能看起来像电缆可拆卸的噪声滤波器。

解决方案:非接触式阅读是最有效的方法放置时,传感器在靠近键盘电缆(甚至更好 - 在电缆上),这就是为什么,检查工作场所时,请确保有不明无异物目的靠近键盘电缆,或直接就可以了。

3.设备安装电缆差距

这种类型的键盘记录器是最常见的它们很容易被安装和检测。硬件键盘记录被执行作为一个小型装置,其被插入在PS / 2或计算机的USB端口和一个键盘插入在键盘记录体的插座。要执行这样没有技能是必需的操作,而且,键盘记录器连接到USB-键盘可以在不关闭计算机来完成。

硬件键盘记录五月看起来像一个噪声滤波器或适配器。该装置由用来滤除噪声和保护设备防止过电压,有用于存储所收集的信息的低功率消耗和闪存存储器的微控制器的输入电路。闪存容量各不相同,从32 KB到几十兆;典型的量 - 从128 KB到2 MB。

解决方法:定期检查工作场所中的键盘线插入缝隙未经授权的设备的存在。键盘插头很容易保护,贴纸,去除插座上的插头时打破。

如何使用USB键盘记录器 - 看一下视频:

该系统单元内4.硬件选项卡

参阅动作的原理,这个间谍不从类型1和3的设备的不同,但位于系统单元内。它只能通过一个专门的安装,而且它需要打开单元壳体。

解决方法:使用贴纸系统单元密封。但在此之前,有必要检查系统单元的内容,并确保没有任何外部设备(典型连接的地方 - 主板连接平行于键盘插座)

5.信息读取基于声学和电磁发射的分析

为了赶上键盘的电磁发射的距离是困难的(虽然理论上是可能的),但要赶上噪声要容易得多。甚至在电话交谈时,有时你可以清楚地听到键盘上的对话者打字。研究在安全领域表明每个键,按下时,产生特定的声音,这允许标识密钥。最有名的这方面的工作是由加州大学伯克利分校的科学家,谁前来,在60〜96%的输入的字符常见的音频录制,可以确认的结论。

无需使用专门的分析软件,可以简单地检测在一个口令键入的字符的数量和重复字符的存在。

解决方法:要防止声学信号分析信息泄露的主要途径是一个连续的,系统的工作人员指示。

English

English Español

Español Русский

Русский Deutsch

Deutsch Suomi

Suomi Français

Français Italiano

Italiano 日本語

日本語 Nederlands

Nederlands Português

Português Türkçe

Türkçe عربي

عربي Tagalog

Tagalog اردو

اردو Gaeilge

Gaeilge বাংলা

বাংলা Magyar

Magyar Polski

Polski Čeština

Čeština Български

Български Bahasa Indonesia

Bahasa Indonesia 한국어

한국어 Română

Română Svenska

Svenska